O Sirius XM foi forçado a corrigir uma falha de segurança que permitia aos hackers desbloquear, iniciar, localizar, piscar e buzinar remotamente qualquer modelo Honda, Nissan, Infiniti e Acura conectado remotamente.

Um hacker popular chamado Sam Curry descobriu recentemente a vulnerabilidade de segurança e detalhou o processo em uma série de tweets.

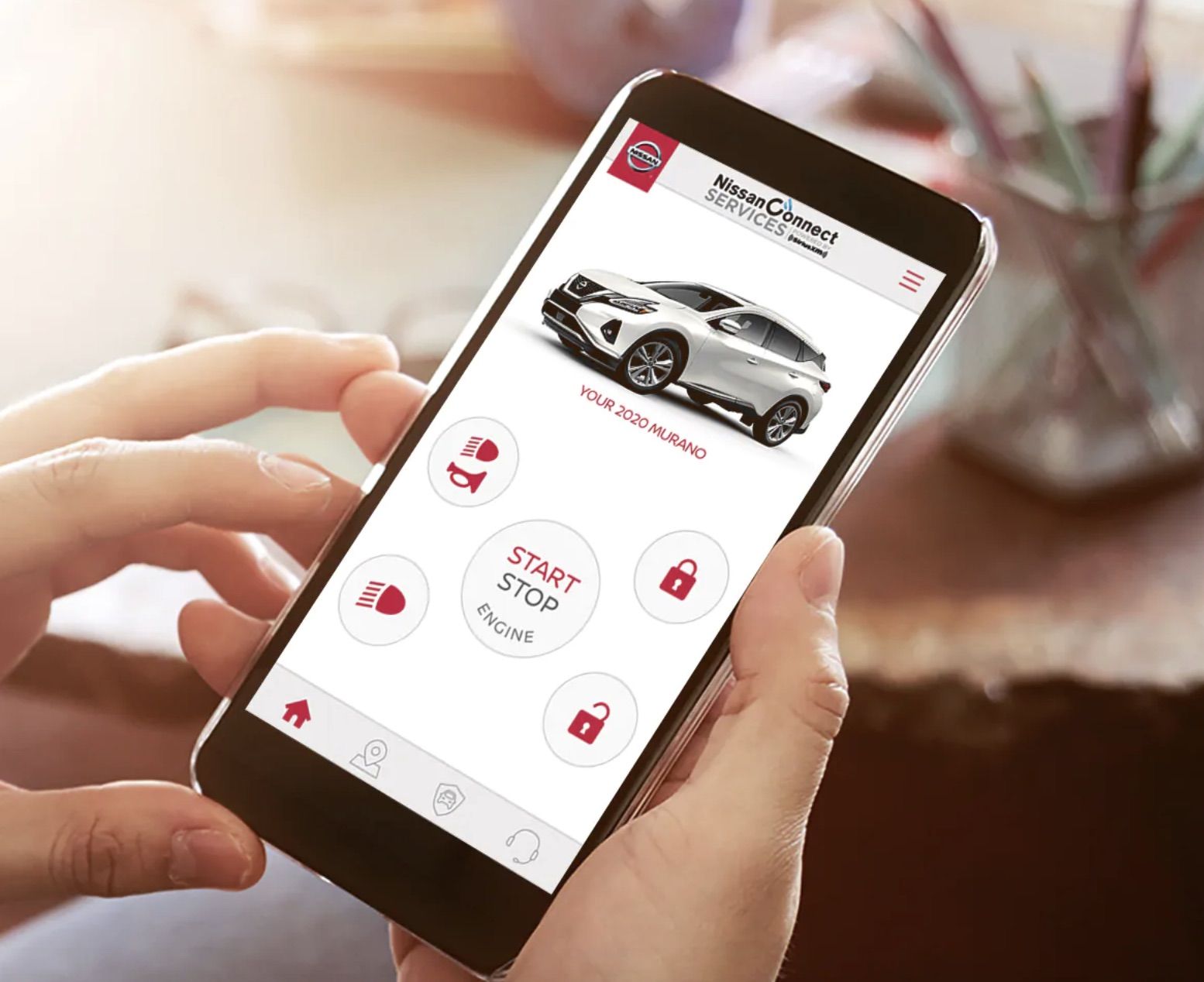

Depois de encontrar uma série de vulnerabilidades que afetavam diferentes montadoras, Curry e sua equipe começaram a procurar um serviço que fornecesse serviços telemáticos para todas elas. Ele descobriu que o SiriusXM foi usado em todos os veículos afetados e, em seguida, determinou, por meio do aplicativo NissanConnect, que era possível inspecionar e modificar o código HTTP.

Mais hacking de carros!

No início deste ano, conseguimos desbloquear, iniciar, localizar, piscar e buzinar remotamente qualquer veículo Honda, Nissan, Infiniti e Acura conectado remotamente, completamente não autorizado, sabendo apenas o número VIN do carro.

Veja como o encontramos e como funciona: pic.twitter.com/ul3A4sT47k

—Sam Curry (@samwcyo) 30 de novembro de 2022

Foi descoberto que o SiriusXM estava usando o VIN de um veículo para autorizar comandos e buscar perfis de usuários. Os hackers descobriram os nomes dos proprietários, números de telefone, endereços e detalhes do carro e também foram capazes de executar comandos do veículo simplesmente conhecendo o VIN de um carro.

Leia: Proprietários de BMW já hackearam seus carros antes e esta assinatura de assento aquecido pode fazer com que eles voltem a hackear

Logo após descobrir a vulnerabilidade, Curry e sua equipe relataram o problema à SiriusXM, que rapidamente o corrigiu.

“Levamos a sério a segurança das contas de nossos clientes e participamos de um programa de recompensas de bugs para ajudar a identificar e corrigir possíveis falhas de segurança que afetam nossas plataformas”, disse um porta-voz da Sirius XM Connected Vehicle Services. O registro. “Como parte desse trabalho, um pesquisador de segurança enviou um relatório aos Connected Vehicle Services da Sirius XM sobre uma falha de autorização que afetava um programa de telemática específico. O problema foi resolvido em 24 horas após o envio do relatório. Em nenhum momento nenhum assinante ou outros dados foram comprometidos, nem nenhuma conta não autorizada foi modificada usando esse método.”

Ele retornou “200 OK” e um token de portador! Isso foi emocionante, estávamos gerando algum token e indexando o VIN arbitrário como o identificador.

Para ter certeza de que isso não estava relacionado ao nosso JWT de sessão, descartamos completamente o parâmetro Authorization e ainda funcionou! pic.twitter.com/zCdCHQfCcY

—Sam Curry (@samwcyo) 30 de novembro de 2022

Curry revelou que os fabricantes de automóveis permitiram que os proprietários autenticassem dados por meio de um aplicativo móvel, como o aplicativo Nissan Connected e o aplicativo MyHonda.

“É como se você tivesse um telefone celular conectado ao seu veículo e pudesse receber e enviar mensagens de texto do carro dizendo o que fazer ou compartilhando o estado do carro com o remetente”, disse Curry. Gizmodo. “Nesse caso, eles construíram uma infraestrutura em torno do envio/recebimento desses dados e permitiram que os clientes se autenticassem usando algum tipo de aplicativo móvel (seja o aplicativo móvel Nissan Connected ou o aplicativo MyHonda). Uma vez que o cliente tenha feito login em sua conta e sua conta tenha seu número VIN associado a ela, eles poderiam acessar esse pipeline onde podem executar comandos e receber dados (por exemplo, localização, velocidade, etc.) de seu veículo.”

0 comentários:

Postar um comentário